Microsoft Windows, sur ses serveurs et postes de travail, permet l’accès au bureau à distance (RDP), en standard via le port 3389. En cette période de confinement lié au Coronavirus, vous, ou un de vos prestataires a peut être été tenté d’ouvrir ce port au tout venant, ce qu’il faut éviter. Pourquoi?

Une fonction pratique

Le Remote Desktop Services (RDS) / Remote Desktop Protocol (RDP) est assez pratique dans le sens où il permet, facilement, d’accéder au bureau d’une machine comme si on était sur cet ordinateur/serveur.

Cela se fait via d’une part un ordinateur/serveur qui va jouer le rôle d’hôte et un autre périphérique client comme un autre ordinateur, un smartphone, une tablette, un client léger.

Mais dangereuse aussi

Exposer sur Internet le port 3389 d’un de vos serveurs, même en modifiant le port (par exemple en utilisant 3390 ou 3388), c’est tout de même l’exposer à des dangers. Pourquoi? Car certaines vulnérabilités de Windows peuvent être exploitées avec ce simple port.

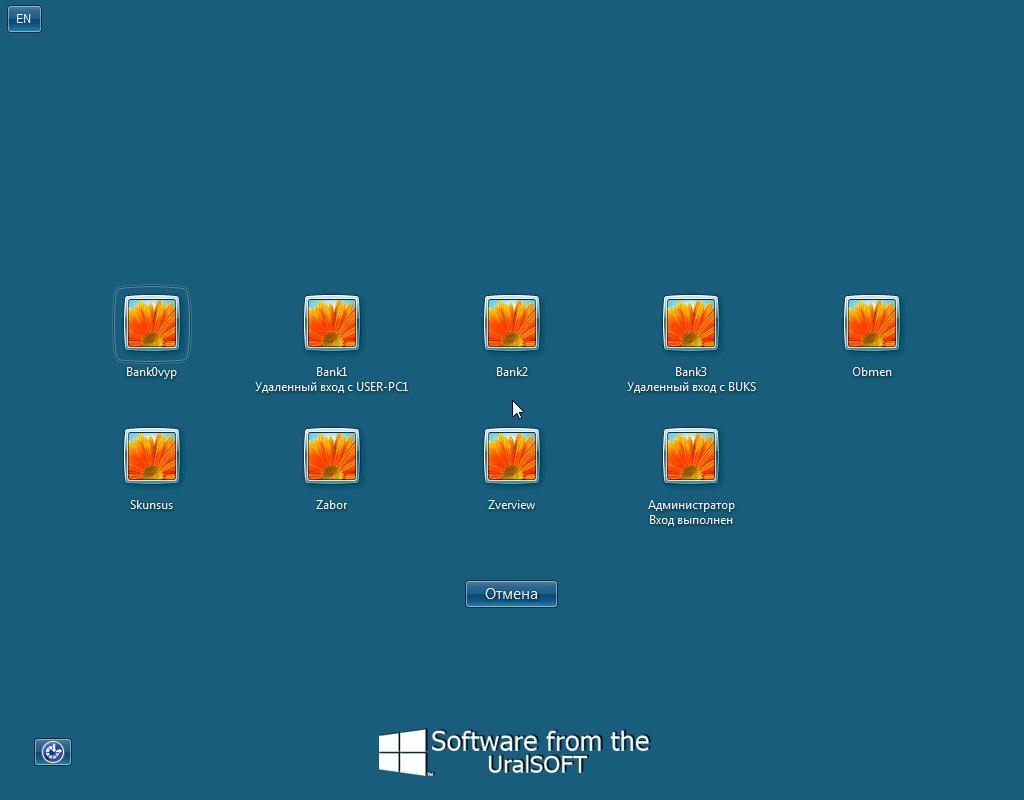

Mais aussi car selon les configurations, certains Windows affichent tous les noms d’utilisateur exploitables sur la machine ce qui facilite la recherche d’un éventuel pirate.

Le moteur de recherche Shodan.io remonte 3 millions d’hôtes avec le port Remote Desktop (RDP) ouvert… Ce sont autant de machines plus vulnérables que d’autres.

Vous voulez des exemples de failles? Hop par ici sur le site CERT-FR ..

Quelles bonnes pratiques

- Ne pas ouvrir en NAT (ou direct) le port 3389 de votre serveur (ou la majeure partie des ports, comme les ports pour le SMB..) sur Internet

- Si vous devez absolument rendre ce serveur accessible, faites le à travers un VPN correctement configuré

- Si le VPN n’est absolument pas possible, faites une règle firewall qui n’autorise que certaines IP entrantes sur votre serveur, en considérant donc que l’IP des utilisateurs qui vont y accéder .. est fixe

- Mettez en place un outil type de RdpGuard qui limite les tentatives type brute-force (mais ne sécurise pas pour autant les vulnérabilités Windows)

- Mettre à jour vos serveurs avec les derniers correctifs de sécurité

Oui. Evitez de le faire vous mettez la sécurité de la machine en danger et celle de tous les appareils qui partagent son réseau

Faites cet accès derrière un VPN correctement configuré

Le port 3389 sur Windows sert généralement à Microsoft Remote Desktop Services (RDS / RDP)